Сценарии построения VPN на устройствах Check Point.

Сценарии построения VPN на устройствах Check Point.

Если вы хотите построить Site-to-site VPN, выбирая «железо», то необходимо знать и понимать все особенности...

Техническая

Задать вопрос специалисту -> Info@linkas.ru

Если вы хотите построить Site-to-site VPN, выбирая «железо», то необходимо знать и понимать все особенности...

|

Наша компания специализируется на оказании профессиональных услуг по обеспечению информационной безопасности - мелкого, среднего и крупного бизнеса. Мы предлагаем современные и надежные ИТ-решения, которые позволяют осуществлять управление доступом к сети Интернет и осуществлять защиту сети от внешних угроз. Портфель компетенций включает в себя внедрение, настройку и последующую поддержку следующих направлений: 1. Сетевые системы контроля доступа - межсетевые экраны Firewall и системы обнаружения/предотвращения вторжений (IPS/IDS):

2. Безопасность данных (Data Secreсy) - сетевые системы защиты данных, в том числе на уровне конечных устройств:

3. Контроль доступности данных:

Только сейчас - Бесплатная диагностика, расчёт сметы, техническая поддержка, гарантия - 2 месяца! Почта для вопросов и заявок - info@lincas.ru, sales@lincas.ru Горячая линия - Москва, Санкт-Петербург: +7 (499) 703-43-50, +7 (812) 309-84-39 |

Если вы хотите построить Site-to-site VPN, выбирая «железо», то необходимо знать и понимать все особенности. В этой статье будут описаны достоинства и недостатки установки данного оборудования в офисах, приведены модели Check Point, используемые в тех или иных сегментах, а также некоторые советы и лайфхаки по построению VPN-сети.

Общительный Check Point.

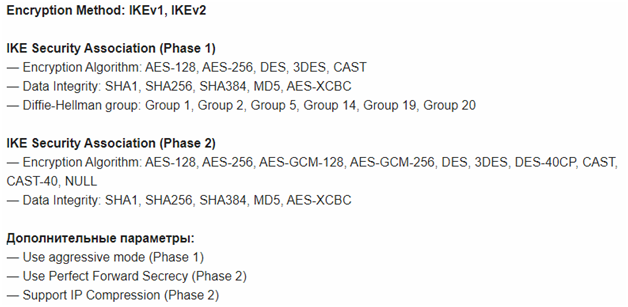

За счет использования IPSec туннеля данное оборудование способно работать с другими производителями (тем же самым cisco, например). Но необходимо учитывать некоторые нюансы касательно этого: правильная настройка фаз. Вот пример:

С этими параметрами все должно работать нормально.

Оборудование для сетей с наличием филиалов.

Выбирая устройство для построения сети, необходимо учитывать два способа развития событий.

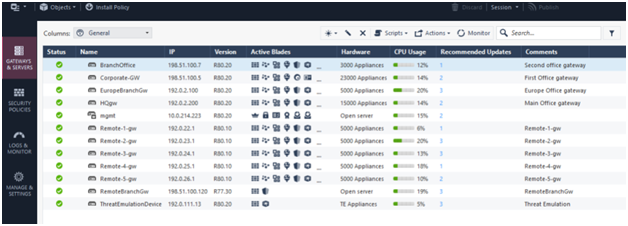

Check Point

Все просто – ставим их железо в центральный офис и филиал. За счет единого центра управления, довольно легко и просто настраивать оборудование «везде и сразу». Подробнее об их центре управления мы писали ранее, повторно описывать не будем.

Подчеркнем лишь в очередной раз, как упрощается система администрирования всех устройств, находящихся далеко друг от друга территориально. Также это ускоряет процесс настройки VPN.

Если все так хорошо, почему хочется сказать маленькое «но»? Наверное потому, что если использование Check Point в большом предприятии – вполне разумно и логично, то затраты на его покупку могут себя не оправдать при работе в маленьком офисе. Да, управлять им – удобно. Но бОльшая часть функций будет необходима только для настроек в головном офисе. Такие дела.

Check Point +..

Второй способ решает проблему первого, так как в маленьком офисе теперь не нужно ставить дорогостоящее железо. Хватит любого другого, который поддерживает IPSec. Вот только теперь появляется вопрос – а что, все настройки вручную прописывать? Да, скажем больше – увеличение сети также приведет к ручной работе немаленьких масштабов. А еще вам недоступно резервирование VPN-канала. То есть, если все накроется, то накроется конкретно.

Но если не говорить о грустном, то все нужно решать по ситуации. Для большого бизнеса действительно намного проще использовать первый способ. Да, вы потратитесь на оборудовании, но зато сэкономите на убытках, если вдруг что-то сломается. Зато для небольшого предприятия, у которого мало отдельно стоящих филиалов – вполне можно использовать второй способ.

Выход в сеть для филиалов.

При настройке VPN для филиалов, необходимо учитывать, как и ранее, два способа развития.

Первый дает больше свободы, так как все филиалы способны спокойно выходить в сеть, используя VPN лишь для связи с головным офисом (при подключении к корпоративному порталу, например). Плюс в этом – если что-то случится с оборудованием в головном офисе, то филиалы (сильные и независимые) продолжат функционировать в привычном режиме. Будет ограничен только доступ к корпоративным порталам.

Минус во всем этом есть, и он большой. Значительно усложняется настройки безопасности для всей сети в целом, поскольку нужно настроить политики для каждого офиса отдельно. Причем для каждого, как вы понимаете, «нельзя халявить». Единственный выход из этого минуса – поставить везде один Check Point (так как с одним железом проще настраивать несколько офисов, как вы помните). Мониторинг логов и безопасности будет отражен в едином отчете, а настройки политик безопасности будут происходить централизован.

Второй способ не дает свободы вообще и используется исключительно при небольшом количестве филиалов.

Заключается он в том, что весь «удаленный» трафик идет на головной офис, и только там попадает в сеть Интернет. Да, значительно упрощается настройка политик безопасности, так как все они предназначены только для центрального офиса, можно покупать любое оборудование для удаленной сети (опять же, единственное требование – поддержка IPSec).

Но важно понимать, если что-то пойдет не так в головном офисе, то вся сеть падет намертво. Ну и при масштабируемости сети все не так гладко, как хотелось бы. Дополнительно необходимо рассчитать параметры оборудования, устанавливаемого в центральном офисе, с учетом всего трафика, приходящего из филиалов.

Лицензии

В статье уже описывались способы экономии на закупке оборудования. Но еще есть способ потратить значительно меньше на приобретение лицензии. Например, если в филиалах у вас установлен check point и нуждаетесь вы исключительно в VPN, можно воспользоваться блейдом IPSec VPN (он не лицензируется).

Также, если вы уверены в силах своих администраторов и надежности покупаемого оборудования, то можно не тратиться на сервис тех.поддержки. Тут, конечно, выбор каждого. Но бывают случаи, когда данный сервис экономически выгоднее, чем покупка нового оборудования, например.

Малый бизнес

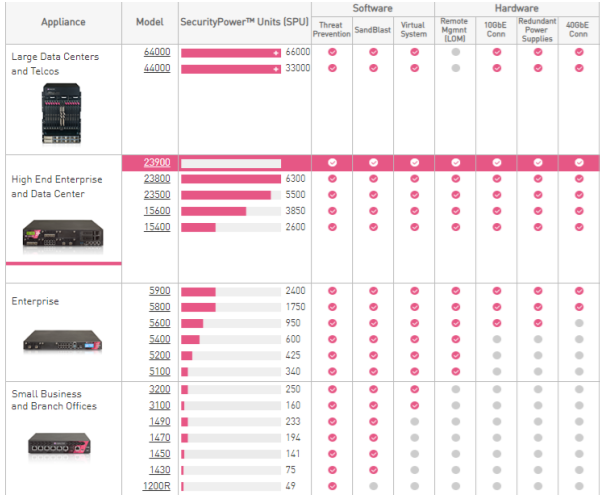

Check Point хорош еще тем, что может подойти не только для крупной организации. Ранее уже обсуждались преимущества его установки в маленьких удаленных филиалах с центральным управлением из сервера управления в головном офисе. Такие модели устройств могут использоваться в небольших организациях:

То есть для небольших офисов, как правило, используются модели 5000, 3000, 1400 (для совсем маленьких). Все необходимые функции в них присутствуют.

Топологии VPN

Разобравшись с «железом», можно приступать к более техническим деталям и поговорить о VPN.

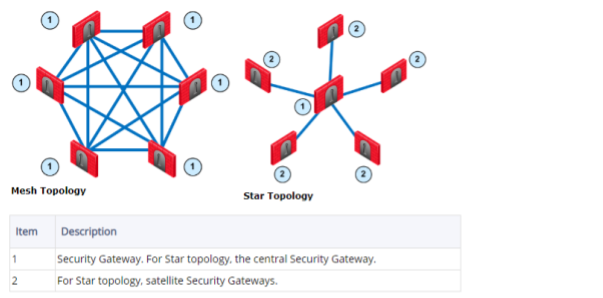

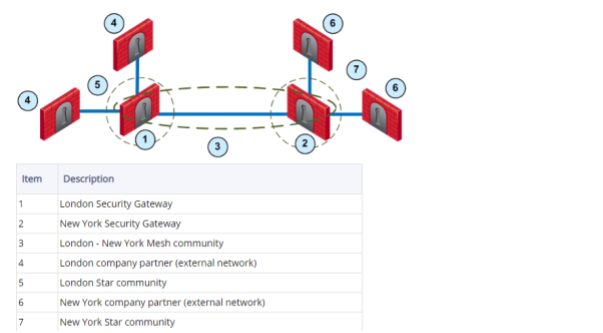

Check Point для VPN использует топологии Star и Mesh.

При построении «звезды» VPN-каналы от удаленных сетей идут в центр. То есть, даже если одному филиалу нужно сконнектиться с другим, то трафик сначала пойдет в центральную точку. И тем не менее, данная топология используется чаще всего. И вторая топология подразумевает собой соединение каждого устройства друг с другом. Выглядит это примерно так:

Никто не запрещает при этом соединять две топологии в одну.

Т.е. создать несколько топологий Star через одну Mesh. Довольно удобно при наличии большого количества филиалов.

Непосредственно VPN

Теперь можно смело переходить к преимуществам VPN, если во всех офисах установлены Check Point-ы.

Во-первых, главная особенность - наличие двух туннелей на выбор.

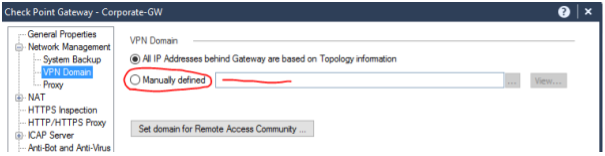

Domain Based.

Суть в том, что в настройках всех устройств необходимо указать локальные сети филиалов. За счет единого центра управления они будут принимать настройки в автоматическом режиме вне зависимости от топологии сети. Достаточно легкий и удобный способ.

Route Based.

Здесь все сложнее. Как раз для любителей хард-кора и cisco. На шлюзе создается виртуальный туннельный интерфейс (VTI) и поднимается VPN-канал с туннельными адресами. Шифрование происходит именно для того трафика, который идет в туннель. Если настроить еще и OSPF, то устройства в автоматическом режиме будут отправлять нужный трафик в нужный туннель.

Как видите, первый вариант намного проще. Но тут, опять же – каждому свое, и необходимо смотреть по ситуации.

Еще немного о VPN

- Есть два способа построения VPN- используя сертификаты и на базе pre-shared key. Тут уж выбор за каждым, важнее другое – наличие в Check Point интегрированного центра сертификации. Он занимается автоматической генерацией сертификатов для шлюзов, которые к нему подключены. Можно еще воспользоваться чужим центром сертификации, но это – лишняя работа.

- Теперь поговорим немного об отказоустойчивости. Если в головном офисе и филиалах установлены check-point’ы, то можно сделать два сетевых канала, один из которых будет резервным. Не стоить забывать о такой возможности.

- Мы уже писали ранее о лицензии, особенно о том, как на них можно сэкономить. Суть в том, что сервер управления безопасностью тоже подлежит лицензированию по количеству управляемых устройств. Целый кластер идет как два устройства – это тоже необходимо учитывать при планировании бюджетных средств.

Еще можно добавить к этому и другие возможности VPN от check point, как например: поддержка туннеля без трафика, правила безопасности отдельно для нешифрованного трафика, исключение некоторых типов данных из туннеля и т.п.

Но сейчас мы пытались указать на общее преимущество VPN от данного производителя, и надеемся, что это удалось.